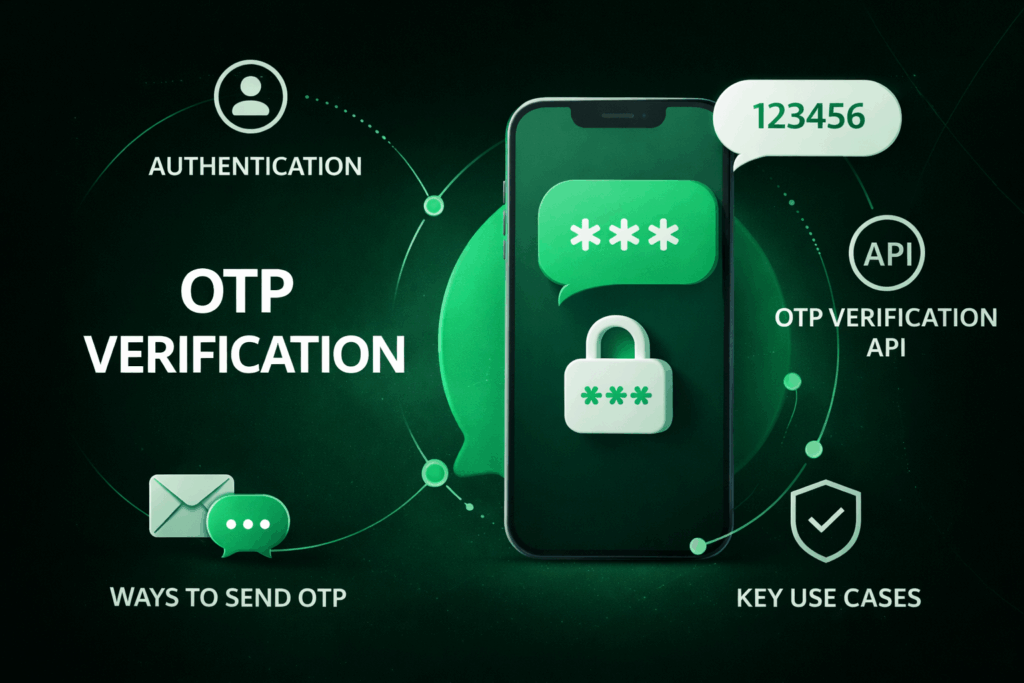

كلمة المرور لمرة واحدة، والمعروفة اختصارًا بـ OTP أو One Time Password هي رمز تحقق مؤقت يُستخدم لتأكيد هوية المستخدم عند تنفيذ إجراءات محددة مثل تسجيل الدخول إلى الحساب، استعادة الحساب، أو إتمام المعاملات. على عكس كلمات المرور التقليدية التي تبقى ثابتة، فإن رموز OTP تكون صالحة للاستخدام مرة واحدة فقط وتنتهي صلاحيتها بسرعة، مما يقلل بشكل كبير من مخاطر إعادة الاستخدام أو السرقة.

مع التوسع المستمر في الأنشطة الرقمية لتشمل الخدمات المالية الحديثة، والتطبيقات التي يتم استخدامها بشكل يومي، ومنصات الشركات الداخلية، أصبحت رموز OTP عنصرًا أساسيًا ضمن منظومة الأمان والمصادقة على جميع المستويات.

ورغم أنها تعد من أكثر أساليب التحقق استخدامًا وتوفر مستوى أمان كافي للعديد من التطبيقات، فإن نجاح تطبيق نظام OTP لا يتحقق بشكل تلقائي، بل يتطلب تنفيذ دقيق ومدروس. في هذا المقال نستعرض مجموعة من النصائح المهمة لضمان دمج OTP بطريقة ناجحة وآمنة.

تعتمد أنظمة التحقق عبر OTP غالبًا على إرسال أعداد ضخمة من الرسائل يوميًا، وأي زيادة بسيطة في طول الرسالة قد تؤدي إلى ارتفاع ملحوظ في التكاليف. عادةً ما يتم احتساب تكلفة رسائل SMS بناءً على عدد الأحرف، وقد يؤدي حرف إضافي واحد إلى تزويد تكلفة الرسائل بنسبة كبيرة. لذلك، فإن صياغة رسالة قصيرة وواضحة تُعد خطوة أساسية للتحكم في مصاريف تشغيل هذه الميزة الأمنية.

كل محاولة فاشلة لإدخال رمز OTP من أي مستخدم تعني تكلفة إضافية وتجربة سيئة للمستخدم الذي مر بذلك. قد يحدث الفشل من قبل المستخدم ببساطة لأن صياغة الرسالة غير واضحة أو غير منظمة، مما يؤدي إلى قراءة الرمز بطريقة خاطئة أو صعوبة نسخه بشكل صحيح.

تسهم الصياغة الواضحة، والبنية المتوقعة للرسالة، وتقليل العناصر المشتتة في رفع نسبة نجاح إدخال الرمز من المحاولة الأولى. عندما يتمكن المستخدم من إتمام عملية التحقق دون الحاجة إلى طلب رمز جديد، تنخفض التكاليف الإجمالية الخاصة بالمصادقة وتتحسن معدلات التحويل بشكل ملحوظ.

لا ينبغي أن تعتمد عملية إرسال رموز OTP على مزود خدمة واحد أو مسار واحد فقط. فقد تؤدي انقطاعات الشبكة، أو المشكلات الإقليمية، أو القيود الخاصة بالمزود إلى تعطيل تدفق المصادقة دون سابق إنذار، مما يسبب إحباط واسع النطاق وتقليل في معدلات التحويل. لذلك، يُعد استخدام أكثر من مزود ضرورة استراتيجية.

يسمح توزيع حركة الإرسال على عدة مزودين بإعادة توجيه الرسائل تلقائيًا في حال تعطل أحد المسارات أو انخفاض كفاءته. لا يقتصر الأمر على تعزيز الاعتمادية فحسب، بل يتيح أيضًا تحسين التكاليف حيث يتم اختيار مسارات أكثر كفاءة لكل وجهة.

رغم أن الرسائل النصية القصيرة SMS قناة مدعومة على نطاق واسع، إلا أنها ليست دائمًا الأسرع أو الأقل تكلفة أو الأكثر موثوقية لإرسال رموز OTP. توفر تطبيقات المراسلة مثل WhatsApp أو Telegram سرعة أعلى وثبات أكبر في بعض المناطق، خصوصًا في البيئات التي تعاني من ضعف شبكات الهاتف.

يؤدي دعم قنوات متعددة إلى تعزيز اعتمادية النظام في إيصال الرمز لجميع المستخدمين في مختلف الظروف. عند تعطل قناة معينة، يمكن لقناة أخرى أن تتولى الإرسال دون التأثير على تجربة المستخدم.

قد تتحول طلبات OTP غير المقيدة إلى ثغرة أمنية خطيرة، حيث يستغل المحتالون الأنظمة التي لا تفرض قيودًا من خلال توليد عدد كبير من طلبات الرموز، مما يؤدي إلى تضخم التكاليف وتراجع الأداء.

يعمل التقييد على تحديد عدد طلبات OTP المسموح بها لكل مستخدم أو رقم هاتف أو عنوان IP خلال فترة زمنية محددة. ويساهم ذلك في منع إساءة الاستخدام مع الإبقاء على إمكانية إعادة المحاولة للمستخدمين الحقيقيين عند الحاجة.

توفر Authentica واجهة برمجة تطبيقات (API) سهلة الاستخدام للمطورين تتيح ميزة التحقق عبر OTP دون مجهود تطويري معقد، وبأبسط خطوات دمج ممكنة، وبنموذج دفع حسب الاستخدام Pay-as-you-go بحيث يتم السداد عند الطلب فقط. يتيح ذلك الالتزام بالمعايير، وتسريع الوصول إلى السوق، وتقليل التكاليف الأولية بشكل كبير.

لا تزال رموز OTP تمثل جزء كبير في أنظمة المصادقة الآمنة، ولهذا السبب تُتتخدم على نطاق واسع في التطبيقات اليومية والأنظمة البرمجية المختلفة. على الرغم من ذلك، فإن فاعليتها ترتبط بشكل مباشر بطريقة تنفيذها. بناء نظام OTP ناجح يتطلب تحقيق توازن دقيق بين تعزيز تجربة المستخدم وضمان أعلى مستويات الأمان.

استخدام WhatsApp لإرسال الرموز المؤقتة OTP بدلًا من الرسائل النصية القصيرة SMS يشهد ارتفاعًا ملحوظًا، حيث تعتمد المزيد من الشركات على رموز التحقق عبر WhatsApp كل عام. يعود ذلك إلى مستوى الأمان المعزز لهذه الطريقة وسرعة وصول الرسائل التي تحتوي على الرمز، إضافة إلى تحسين تجربة المستخدم من خلال جعل إجراءات التحقق أكثر ثقة ومن خلال تطبيق يستخدمونه بشكل يومي. يضمن الرمز المؤقت عبر WhatsApp تركيز أكبر على الاتصال المشفر والامتثال للمعايير. إذا كنت تفكر في استخدام الـ WhatsApp عبر OTP لمنصتك أو لست متأكدًا من قيمته، فإليك أهم الجوانب التي تحتاج إلى معرفتها.

رمز التحقق OTP عبر WhatsApp هو رمز تحقق حساس للوقت يتم إرساله للمستخدم في محادثات WhatsApp الخاصة به مثلما يتم إرساله على الرسائل النصية القصيرة أو البريد الإلكتروني. الهدف الأساسي منه هو تأكيد الهوية، أو المصادقة قبل تسجيل الدخول، أو إعادة تعيين كلمة المرور، أو الموافقة على معاملة.

عادةً ما تتضمن عملية إرسال الرمز المؤقت أو الـ OTP عبر WhatsApp إنشاء رمز فريد بواسطة نظام خلفي Backend متصل بواجهة WhatsApp Business API ليتم إرساله عبر تطبيق WhatsApp على هاتف المستخدم. يساعد ذلك الشركات على التحقق من المستخدمين بطريقة أكثر أمانًا من الرسائل النصية القصيرة وتقليل التأخير في عمليات التحقق.

إرسال رموز التحقق المؤقتة عبر WhatsApp تسير وفق تدفق واضح وموحد يحقق السرعة في الاستخدام وأقصى مستوى من الأمان. هذه هي خطوات هذا التدفق:

يبدأ المستخدم إجراءً مثل تسجيل الدخول، إنشاء حساب، تأكيد الدفع، أو إعادة تعيين كلمة المرور. وهذا يدفع نظامك إلى بدء عملية طلب رمز التحقق.

يُنشئ نظام المصادقة لديك رمز فريد محدود الصلاحية، يكون عادةً صالح لمدة 30 ثانية إلى عدة دقائق. تساعد مدة الصلاحية القصيرة على تقليل خطر إعادة الاستخدام غير المصرح به.

يتم تضمين رمز OTP داخل قالب رسالة معتمد من WhatsApp (حيث يتم اعتماد القوالب من Meta لجعل إرسال الرسائل من الشركات إلى المستخدمين أكثر تنظيمًا). وبسبب فرض WhatsApp لاعتماد القوالب، يظل التنسيق متسقًا وواضحًا ومتوافقًا مع اللوائح.

يفتح المستخدم محادثة WhatsApp التي وصل فيها الرمز المؤقت OTP (بالضغط على الإشعار الوارد)، يحفظ أو ينسخ الرمز، ويدخله داخل تطبيقك أو موقعك لإكمال عملية التحقق. هذه الخطوة معتادة وسهلة بالنسبة للمستخدمين.

بعد انتهاء المهلة الزمنية، يصبح الرمز غير صالح ويجب طلب رمز جديد إذا كانت المصادقة لم تكتمل بعد. يمنع هذا سوء الاستخدام في حال تأخر الرسالة أو اعتراضها.

خلال هذه العملية، يوفّر WhatsApp إيصالات قراءة، وتشفيرًا قويًا لتوصيل رسائل الـ OTP، وواجهة مألوفة للمستخدمين.

يتطلب إعداد إرسال رمز التحقق عبر WhatsApp عدّة مكوّنات يتم إعدادها قبل التمكن من تفعيل هذه الميزة. إليك ما تحتاج إلى إعداده:

يجب على الشركات التسجيل للحصول حساب WhatsApp Business والتحقق منه. يؤكد التحقق هويتك ويفعّل حسابك، مما يعني أن WhatsApp سيعرض اسم عملك للمستخدمين ويفتح سعات إرسال أعلى. ومع ذلك، لا يمكنك في هذه المرحلة إرسال رموز OTP عبر WhatsApp.

لا يمكن إرسال رموز WhatsApp OTP إلا عبر واجهة WhatsApp Business API، وليس من خلال تطبيق WhatsApp العادي. تعمل الواجهة على ربط نظامك، سواء كان CRM أو أداة WhatsApp مخصصة، ببنية WhatsApp للرسائل، والذي يسمح بالإرسال الآلي واسع النطاق. تحصل معظم الشركات على الوصول عبر مزوّدين رسميين يديرون العملية ومتطلبات الامتثال الخاصة بها بشكل أبسط.

يجب أن تستخدم جميع رسائل WhatsApp قوالب معتمدة. بالنسبة لرسائل OTP، يجب أن تكون القوالب ذات تنسيق ثابت، مع مكان واضح لقيمة الرمز المتغيرة، ودون أي محتوى ترويجي. يمنع ذلك رفض القالب، وهو من ضروريات إتمام العملية بسلاسة.

يتطلب WhatsApp موافقة صريحة من المستخدم قبل إرسال رسائل OTP أو أي نوع آخر من الرسائل. يمكن جمع الموافقات من المستخدمين أثناء التسجيل أو الدفع أو أثناء أي خطوة من خطوات البدء. بدون الموافقة الواضحة، قد يقيّد WhatsApp حسابك.

يجب أن يكون نظامك قادرًا على توليد رموز حساسة للوقت، تخزينها بأمان، التحقق منها عند إدخالها، وإبطال صلاحيتها بعد استخدامها أو انتهاء صلاحيتها. يتكامل هذا الجزء مباشرة مع الجزء الخاص بـ WhatsApp.

توفر رموز التحقق عبر WhatsApp مزايا عديدة مقارنة بطرق إرسال الرموز الأخرى. إليك أهم هذه المزايا التي تجعلها طريقة تستحق الوضع في الاعتبار:

تظهر إشعارات WhatsApp عادةً بشكل فوري، ويعتاد المستخدمون على فتح التطبيق باستمرار. يقلل ذلك من التأخير ويزيد احتمال إدخال الرمز في الوقت المناسب، مما يحسن معدلات إتمام التحقق من أول محاولة.

يحمي WhatsApp الرسائل بالتشفير من الطرف إلى الطرف. يتم تشفير رمز OTP منذ لحظة مغادرته نظامك وحتى يقوم المستخدم بقراءته، مما يجعل WhatsApp خيارًا أكثر أمانًا للعمليات الحساسة مقارنةً بالرسائل النصية القصيرة والبريد الإلكتروني.

في الأسواق التي تكون فيها الرسائل القصيرة مكلفة أو غير موثوقة، يمكن لوصول الـ OTP عبر WhatsApp تقليل تكاليف التحقق، مما يساعد الشركات على خفض نفقات المصادقة.

يرى المستخدمون فورًا من أي جهة وصل رمز OTP. يظهر اسم عملك وصورتك في أعلى المحادثة، مما يعزز الثقة ويقلل فرص الاحتيال.

يتجاوز WhatsApp مشكلات مثل انقطاع خدمات الرسائل القصيرة، ضعف الإرسال الدولي، أو حظر الرسائل. طالما أن المستخدم لديه اتصال بالإنترنت، فإن الرسائل تصل بشكل يمكن الاعتماد عليه.

يُعد WhatsApp تفاعليًا ومألوفًا وشائع الاستخدام. وبما أن المستخدمين نشطون بالفعل داخله، تصبح عملية التحقق أسهل وأكثر سلاسة.

توفر Authentica حل متكامل وسهل الدمج للتحقق عبر الرموز المؤقتة عبر WhatsApp. واجهة Authentica API جاهزة ومبنية بالكامل لتوفير أعلى معايير الأمان بشكل سلس. مع استخدام Authentica، يمكن أن يكون الدمج أقل تكلفة ودون الكثير من التعقيدات والمجهود للحصول على الإعداد الكامل. يمكنك معرفة المزيد حول كيفية ضمان Authentica لتكامل سلس عند استخدام الرموز المؤقتة OTP من خلال طلب استشارة مجانية مع خبرائنا.

يمكن أن يكون إرسال الرموز المؤقتة OTP عبر WhatsApp أفضل من التحقق عبر البريد الإلكتروني والرسائل القصيرة في معظم الجوانب، من السرعة إلى الأمان وسهولة الاستخدام وغيرها. قد يتطلب دمج WhatsApp OTP العديد من الخطوات، ولكنه بالتأكيد يستحق الجهد، كما يمكن دمجه بسلاسة أكبر باستخدام واجهة جاهزة مثل Authentica API.

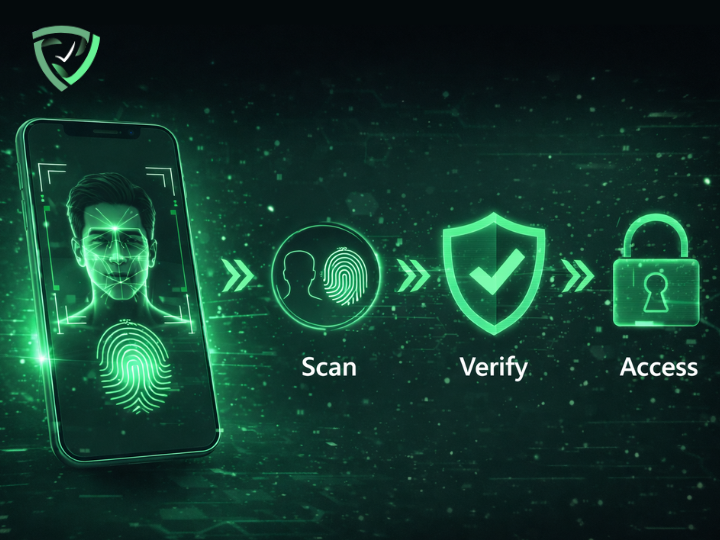

أصبح تأمين الحسابات الرقمية وحماية بيانات المستخدمين والمؤسسات الحساسة أكثر تعقيدًا من أي وقت مضى، خاصة مع التطور المتسارع لتقنيات الذكاء الاصطناعي. بالنسبة لطرق التحقق التقليدية التي تعتمد على كلمات المرور، فعلى الرغم من انتشارها وسهولة استخدامها بالنسبة للكثيرين، أثبتت أنها عرضة للاختراق والأخطاء من قبل المستخدمين التي قد تؤدي إلى سرقة الحسابات بل وسرقة منشآت بأكملها. وهنا تأتي المصادقة البيومترية كبديل أكثر تطورًا وأمانًا، حيث تقوم على التحقق من الهوية من خلال سمات فريدة لا يمكن سرقتها أو نسيانها.

في هذا المقال، نشرح ما هي المصادقة البيومترية، آلية عملها، أبرز أنواعها، ومتى يفضل استخدامها.

المصادقة البيومترية أو Biometric Authentication هي عملية أمن رقمي تستخدم لتأكيد هوية الشخص عبر تحليل سماته البيولوجية الفريدة مثل بصمات الأصابع، ملامح الوجه أو الصوت. يتم جمع هذه السمات وتخزينها، ثم مقارنتها بالمدخلات في كل مرة تتم فيها عملية محاولة التحقق لمكين أو منع الدخول إلى حساب أو مكان.

على عكس كلمات المرور أو الرموز التي يمكن سرقتها أو نسيانها، فإن السمات البيومترية فريدة لكل فرد، ومن الصعب للغاية تقليدها بدقة. هذا يجعل المصادقة البيومترية أكثر أمانًا ، ولهذا انتشرت في التحقق من المعاملات الإلكترونية، فتح الهواتف الذكية، وحتى في التحكم في الدخول إلى المنشآت شديدة الحماية.

هناك العديد من الأشكال للمصادقة البيومترية، ولكل منها مميزاتها وتطبيقاتها المناسبة. فهم هذه الأنواع بدقة يساعد الشركات على تحقيق الاختيار الأنسب وفقًا لاحتياجات المستخدمين وطبيعة الصناعة التي تعمل بها الشركة.

تعتمد على تحليل الأنماط الفريدة في بصمة إصبع معين باستخدام حساسات بصرية أو موجات فوق صوتية. تعتبر البصمة من أكثر الطرق شيوعًا وأقلها تكلفة، وتستخدم على نطاق واسع في الهواتف الذكية لفتح الجهاز والتحقق من التطبيقات عند فتحها وعند تأكيد المعاملات، إضافةً إلى أنظمة الحضور والانصراف والتحكم في الدخول لأماكن معينة.

يتم خلاله رسم خريطة لوجه المستخدم وتحليل السمات الأساسية للوجه بشكل حسابي مثل المسافة بين العينين أو شكل الفك بدقة لإنشاء نموذج رقمي. يتم تخزين هذا النموذج ويُعاد مقارنته بتفاصيل الوجه الذي تقوم الكاميرا بالتقاطه عند تسجيل الدخول في كل مرة. تتميز هذه الطريقة بالسرعة وسهولة الاستخدام دون أي تلامس، وتُستخدم في الهواتف الذكية، وتطبيقات الهواتف، وبوابات المطارات، وأنظمة الدخول في المؤسسات.

تعتمد هذه الطرق على تحليل الأنماط الفريدة للعين، سواء في القزحية أو الشبكية. وتعد من أكثر الأساليب دقة، وتُستخدم في بيئات تتطلب أعلى مستويات الأمان مثل أنظمة الحدود والحكومات وأحيانًا في الهواتف الذكية.

يقوم بتحليل خصائص الصوت مثل الطبقة والنبرة والإيقاع للتعرف على هوية المستخدم. ويعد مناسبًا بشكل كبير في خدمات الهاتف البنكية، المساعدة الصوتية، والتحقق في مراكز الاتصال الخاصة بخدمة العملاء.

تتضمن التعرف على أشياء مثل طريقة المشي أو إيقاع الكتابة في بعض التطبيقات المتقدمة. تعتمد هذه الطريقة على المصادقة المستمرة عبر مراقبة سلوك المستخدم أثناء استخدامه للنظام أو التواجد في مكان معين لاكتشاف أي نشاط غير طبيعي ومنع الوصول أو إصدار تنبيه فورًا حال التأكد.

تعتمد تقنية التعرف على الأوردة على تحليل بصمة الأوردة من خلال الأشعة تحت الحمراء ورسم خريطة الأوردة في اليد أو الأصابع. أما هندسة اليد فتعتمد على أبعاد الأصابع وبنية الكف، وتستخدم غالبًا في الوصول لمنشآت حساسة، إضافةً إلى بعض التطبيقات الصحية.

تزداد شهرة المصادقة البيومترية والاعتماد عليها بسرعة كبيرة لأنها توفر توازن قوي بين الأمان والكفاءة وسهولة الاستخدام، وهي عناصر أساسية عند اختيار طرق تأمين الأجهزة والمنشآت وحسابات المستخدمين. ومن أهم فوائدها مقارنة بالطرق التقليدية:

السمات البيومترية فريدة ويصعب تزويرها أو سرقتها، مما يجعلها مقاومة لعمليات الاحتيال مثل التصيد أو سرقة بيانات الدخول بأي طريقة. الاعتماد على الخصائص البيولوجية بدلًا من كلمات المرور أو الأرقام يقلل بشكل كبير أيضًأ من خطر الوصول غير المصرح به دون سرقة الحسابات بشكل كامل، حيث يتم تأكيد الهوية بشكل مستمر، على سبيل المثال في كل مرة يتم ترك التطبيق والرجوع إليه مرة أخرى.

مع عدم حاجة المستخدمين إلى تذكر كلمات مرور صعبة أو إعادة تعيينها من فترة لفترة لضمان الأمان، فالأمر يكون أسرع بكثير. مسح بصمة الإصبع أو التعرف على الوجه يستغرق ثواني قليلة، ويوفر تجربة سريعة وسلسة مقارنة بأي وسيلة تحقق أخرى.

رغم أن تكلفة تطبيق أنظمة المصادقة البيومترية، خاصة المتقدمة مثل التعرف على الوجه، قد تكون أعلى من الطرق التقليدية في البداية، إلا أنها تقلل من التكاليف المستمرة للصيانة، المتمثلة في إدارة كلمات المرور وتأمينها ودعم المستخدمين، مما يوفر على المؤسسات مبالغ كبيرة على المدى الطويل.

في القطاعات الخاضعة للوائح صارمة مثل القطاعات المالية والرعاية الصحية، تساعد المصادقة البيومترية على الالتزام بمعايير مثل اعرف عميلك (KYC)، مكافحة غسيل الأموال (AML)، وقوانين حماية البيانات عبر ضمان طرق مصادقة دقيقة وموثوقة.

رغم إمكانية استخدام المصادقة البيومترية على نطاق واسع، إلا أن فائدتها تكون أوضح وأكثر فاعلية في قطاعات معينة:

تُعد المصادقة البيومترية في هذا القطاع إضافة قوية لرفع مستويات الأمان وتقليل المخاطر المرتبطة بسرقة بيانات الدخول أو الوصول غير المصرح به للحسابات أو المنشآت.

يمكن للمستشفيات استخدام المصادقة البيومترية مثل بصمة الإصبع أو مسح القزحية لضمان دقة التعرف على المرضى وحماية السجلات الصحية السرية من السرقة أو التلاعب.

تعتمد البنوك وشركات التكنولوجيا المالية على المصادقة البيومترية لتقديم عمليات تحقق سلسة وآمنة عند تقديم الخدمات البنكية عبر الهاتف، وتأكيد المعاملات، ومراكز الاتصال لخدمة العملاء.

تستخدم المطارات وأنظمة الهجرة تقنيات التعرف على الوجه ومسح القزحية لتسريع إجراءات المسافرين مع الحفاظ على أعلى معايير الأمان.

أصبحت التطبيقات المختلفة تستخدم المصادقة البيومترية على نطاق واسع لفتح التطبيقات، تأكيد عمليات الشراء والطلبات، وحماية الحسابات الشخصية مما جعل المصادقة البيومترية جزء من الحياة اليومية لمعظمنا.

قد يكون تطوير المصادقة البيومترية من الصفر عملية معقدة، تتطلب خبرة عميقة في الأمن وتجربة المستخدم. توفر Authentica حلًا مبسطًا عبر **واجهة برمجة تطبيقات (API) جاهزة** للمصادقة البيومترية، يمكن للمطورين الوصول إليها بسهولة عبر منصات مثل **[RapidAPI]**. كما تتوفر عقدة مخصصة لدمج خدمات Authentica في سير عمل الأتمتة عبر **[n8n]**. يشمل الحل التعرف على الوجه، مطابقة بصمات الأصابع، والتحقق الصوتي، دون الحاجة لبناء النظام داخليًا أو إهدار الوقت والموارد. يمكنكم التواصل مع فريقنا لتعرفوا المزيد.

تمثل المصادقة البيومترية خطوة كبيرة في كيفية تأمين الحسابات والأجهزة والمنشآت بأملها، حيث تجمع بين الأمان والسهولة والسرعة بطريقة تتفوق على الطرق التقليدية. ومع توسع استخدام منصات مثل Authentica، أصبحت المصادقة البيومترية عنصرًا أساسيًا في حماية المعاملات المالية، ودعم أنظمة الرعاية الصحية، وتحسين تجربة المستخدم عند استخدام التطبيقات والخدمات الرقمية.

أصبحت المصادقة الصوتية من أكثر أساليب التحقق انتشارًامن بين الأساليب التي تستخدم في التحقق من الهوية، سواء في التطبيقات أو الأجهزة الذكية المختلفة. وتجمع هذه التقنية بين الخصائص البيومترية ودقة الذكاء الاصطناعي، لتوفر تجربة آمنة وسلسة عبر مختلف الأجهزة والقطاعات، فقط من خلال تعرف التكنولوجيا على صوت المستخدم الفريد.

في هذا المقال، سنستعرض ما هي المصادقة الصوتية، وكيف تعمل، وأبرز فوائدها وتحدياتها، وكيف يمكنك تطبيقها بسهولة من خلال منصة جاهزة مثل Authentica.

المصادقة الصوتية، أو التحقق الصوتي، هي نوع من المصادقة البيومترية التي تعتمد على الخصائص الصوتية الفريدة لكل شخص لتأكيد هويته. تمامًا مثل بصمة الإصبع أو الوجه، يمتلك كل شخص بصمة صوتية مميزة يصعب تقليدها نظرًا لاختلاف الخصائص البيولوجية والسلوكية للصوت بين كل شخص والآخر.

عند تسجيل المستخدم لأول مرة في النظام، يتم تسجيل صوته في عملية تسمى “تسجيل الصوت – Voice Enrollment”. وتتضمن هذه العملية جمع عدة عينات صوتية لإنشاء نموذج مرجعي يُعرف بـ “البصمة الصوتية – Voiceprint” أو “قالب التسجيل – Enrollment Template”. بعد حفظ هذه العينات بشكل آمن، يصبح القالب المرجعي هو الأساس الذي يتم مقارنة الصوت به لاحقًا عند التحقق.

أثناء عملية المصادقة، يقوم النظام بمقارنة العينة الصوتية الجديدة للمستخدم بالقالب المخزن مسبقًا. تعمل الخوارزميات المتقدمة على تحليل عدة عناصر صوتية مثل النبرة، التردد، الإيقاع، وطريقة نطق الكلمات، بهدف التأكد من التطابق بين العيّنتين في كل مرة.

هناك نوعان رئيسيان من المصادقة الصوتية:

المصادقة المعتمدة على نص محدد – Text-Dependent Authentication:

ينطق المستخدم عبارة محددة مثل: “صوتي هو كلمة المرور”، ويستخدم النظام هذه العبارة للتحقق من الهوية. هذه الطريقة سريعة وفعّالة عند استخدام عبارات محددة مسبقًا، لكنها قد تكون عرضة للتقليد الصوتي إذا لم تكن مدعومة بخاصية الكشف للتأكد من أن الصوت غير مسجل.

المصادقة غير المعتمدة على نص محدد – Text-Independent Authentication:

يتم التحقق من هوية المتحدث بغض النظر عن الجملة التي يتم نطقها. يمكن تطبيق هذا النوع بشكل تلقائي في الخلفية أثناء المكالمة أو التفاعل مع العميل، مما يجعل التجربة أكثر سلاسة ويعزز الحماية ضد محاولات الانتحال.

يمكن تطبيق المصادقة الصوتية في العديد من الاستخدامات مثل خدمات البنوك عبر الهاتف، مراكز الدعم عبر المكالمات، المنصات الإلكترونية، والأجهزة الذكية (IoT)، ما يجعلها وسيلة مرنة وسهلة التحقق بدون استخدام اليدين.

الانتشار الواسع للمصادقة الصوتية يعود إلى تحقيقها التوازن بين الأمان والبساطة والقدرة على التوسع. هذه هي أبرز فوائد التقنية:

على عكس كلمات المرور أو الأرقام السرية التي يمكن سرقتها، ترتبط البيانات الصوتية بالهوية البيولوجية الفريدة للمستخدم. يتكوّن صوت الإنسان من أكثر من 70 عامل فيسيولوجي فريد، مثل طول الأحبال الصوتية وشكل الجيوب الأنفية، مما يجعل تقليده أمر معقد للغاية. عند دمج هذه التقنية مع أساليب أخرى، توفر المصادقة الصوتية أمانًا متعدد الطبقات يقلل من مخاطر هجمات التصيّد والهندسة الاجتماعية بشكل كبير.

تُزيل المصادقة الصوتية عناء تذكّر كلمات المرور أو استخدام خطوات تحقق متعددة. يمكن التحقق من الهوية الصوتية من خلال جملة قصيرة أو حتى أثناء المحادثة دون مجهود، مما يحسّن تجربة المستخدم ويزيد من رضاه.

تتطلب عملية التحقق التقليدية في مراكز الدعم عبر المكالمات طرح أسئلة أمنية متعددة، وهو ما يستهلك وقتًا وجهدًا وبالتالي يزيد التكلفة. مع المصادقة الصوتية، يمكن للنظام التعرّف على المتصل تلقائيًا قبل تواصله مع أحد الموظفين، مما يقلل من متوسط زمن المكالمة ويتيح للموظفين التركيز على حل المشكلة بدلًا من التحقق من الهوية.

كونها لا تتطلب تلامسًا، توفر المصادقة الصوتية حلول أفضل للأشخاص الذين يجدون صعوبة في استخدام طرق تحقق أخرى مثل البصمة. كما تقلل من الحاجة للمس أسطح أو أجهزة، وهو ما أصبح مهمًا بشكل خاص أثناء جائحة كوفيد-19.

على الرغم من المزايا الواضحة للمصادقة الصوتية، إلا أنها لا تخلو من السلبيات. لذلك من المهم معرفة هذه السلبيات قبل اعتمادها:

البصمات الصوتية مثلها مثل أي بيانات رقمية أخرى، يجب تخزينها بطريقة آمنة. في حال تعرضها للاختراق، لا يمكن “تغيير” الصوت مثل كلمة المرور. لذلك يعد التشفير القوي والممارسات الآمنة للتخزين أمر ضروري للغاية عند استخدام هذه التقنية.

قد تؤثر الضوضاء أو جودة الصوت الضعيفة على دقة التعرف على صوت المستخدم. الأماكن المزدحمة أو العامة قد لا تكون مثالية دائمًا، مما يتطلب وجود طريقة تحقق احتياطية.

الإصابة بنزلة برد أو التهاب في الحلق أو حتى التوتر قد يغيّر من جودة الصوت بما يؤثر على دقة المطابقة. الأنظمة المتقدمة يمكنها تحمل التغيرات الطفيفة، لكن الحالات الشديدة قد تتطلب طريقة بديلة للتحقق.

أصبحت تقنيات الذكاء الاصطناعي قادرة على تقليد الصوت بدقة. لكن الأنظمة الأحدث حاليًا تدمج خاصية كشف التزييف وعدم استخدام صوت مسجل. الحفاظ على مستويات حماية فعّالة يتطلب تحديثات واختبارات مستمرة.

بالنسبة للشركات والمؤسسات التي ترغب في اعتماد المصادقة الصوتية دون بناء النظام من الصفر، خصوصًا وأن هذا النوع من التقنيات يحتاج تحديثات مستمرة في عصر الذكاء الاصطناعي، تقدم Authentica حل متكامل وسهل الدمج.

واجهة API التي تقدمها للتحقق البيومتري بالذكاء الاصطناعي تمكن الشركات من تطبيق تقنيات المصادقة المتطورة دون أي برمجة أو تطوير، مع تحديثات مضمونة ونموذج تسعير يعتمد على الدفع حسب الاستخدام. يمكن معرفة المزيد عبر authentica.sa أو ترك استفساراتك هنا.

المصادقة الصوتية لم تعد تقنية مستقبلية، بل أصبحت عملية، وقابلة للتوسع، وتغير بالفعل من طريقة وصول المستخدمين للخدمات بشكل آمن. عند استخدام نظام موثوق قادر على التعامل مع تحديات مثل التزييف أو استخدام الأصوات المسجلة، يمكن تحقيق التوازن المثالي بين الأمان وتجربة المستخدم السلسة.

تزايدت حوادث اختراق البيانات والاحتيال الإلكتروني في السنوات الأخيرة، مما جعل التحقق عبر كلمة المرور لمرة واحدة (OTP) أو ما يسمى الرمز المؤقت أحد أهم عناصر الأمان الرقمي اليوم، حيث تمثل طبقة إضافية من الحماية التي تضمن أن حسابات المستخدمين لا يتم الوصول إليها من قبل أطراف غير مصرح بالوصول، سواء أثناء تسجيل الدخول، أو إتمام عملية مالية، أو استرجاع كلمة المرور.

ما هو التحقق عبر الرمز المؤقت OTP ولماذا هو مهم

التحقق عبر كلمة المرور لمرة واحدة (OTP) هو آلية مصادقة تعتمد على إرسال رمز فريد ومؤقت للمستخدم لتأكيد هويته ومنع محاولات الدخول غير المصرح بها. صلاحية هذا الرمز محدودة بجلسة واحدة أو فترة زمنية قصيرة، ما يمنع القراصنة الأشخاص ذوي النوايا الخبيثة من الدخول إلى حسابات المستخدمين.

بفضل بساطته وفعاليته، يُعدّ التحقق عبر الرمز المؤقت OTP من أكثر أساليب الحماية استخدامًا في التطبيقات والمواقع الإلكترونية والمنصات المالية والأنظمة الحكومية.

يتجاوز دور هذه الطريقة للحماية مجرد حماية تسجيل الدخول، إذ يُستخدم كجزء أساسي من المصادقة الثنائية (2FA) عبر الجمع بين ما يعرفه المستخدم (كلمة المرور) وما يستقبله بشكل لحظي (رمز OTP). كما يُستخدم أيضًا في المصادقة بدون كلمة مرور، ويساعد الشركات على الالتزام بمتطلبات الامتثال الخاصة بـ (KYC) و (KYB) من خلال سجلات تحقق موثقة بالوقت يمكن الرجوع إليها.

يمكن إرسال الرمز المؤقت OTP عبر عدة قنوات، تختلف في سرعتها واعتماديتها وتجربة المستخدم التي توفرها. يعتمد اختيار القناة المناسبة على نوع العملية أو الحساب المستهدف، والجمهور المقصود، ومستوى الأمان المطلوب.

فيما يلي أبرز القنوات المستخدمة:

لكل طريقة مزاياها الخاصة، وتلجأ العديد من المؤسسات إلى الجمع بين أكثر من قناة لتوفير تجربة موثوقة ومتنوعة للمستخدمين. اعتماد استراتيجية متعددة القنوات للـ OTP يعزز الأمان والثقة في الوقت نفسه، إذ يضمن وصول الرموز وبالتالي وصول المستخدم لحسابه في جميع الظروف.

تستخدم آلية OTP على نطاق واسع في مختلف القطاعات لتعزيز الثقة وحماية المستخدمين، ومن أبرز حالات الاستخدام:

تتيح واجهة برمجة التطبيقات API الخاصة بـ Authentica تنفيذ التحقق عبر OTP بسهولة تامة ودون أي جهد تطوير أو برمجة. توفر المنصة تكاملًا سريعًا وسلسًا، مع نظام دفع مرن يعتمد على حجم الاستخدام، ما يتيح للشركات الالتزام بالمعايير، وتسريع الوصول إلى السوق، وتقليل التكاليف المبدئية بشكل كبير.

يظل التحقق عبر OTP أحد أكثر أساليب تأمين الحسابات من حيث الاعتمادية لتأكيد هوية المستخدمين وتأمين المعاملات الرقمية. ومع تزايد الحاجة إلى حلول متعددة القنوات وقابلة للتوسع ومتوافقة مع القوانين، أصبحت هذه التقنية عنصرًا أساسيًا في تجربة التحقق الحديثة. من خلال الاعتماد على واجهات API جاهزة مثل تلك التي تقدمها Authentica، يمكن للمؤسسات تعزيز الثقة، والحد من الاحتيال، وتوفير تجربة رقمية أكثر أمانًا دون أي تعقيد.

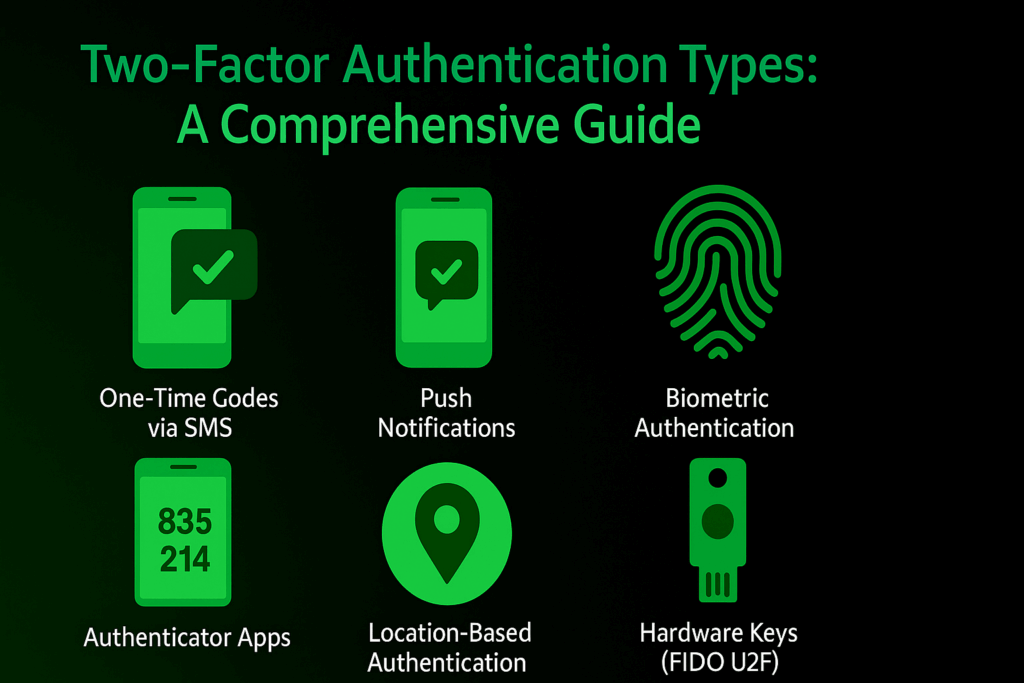

التحقق بخطوتين (أو Two Factor Authentication) أصبح ضرورة لحماية الحسابات الرقمية، لأنه يضيف طبقة أمان قوية تمنع الوصول غير المصرح به. بالنسبة للمطورين الذين يبنون تطبيقات أو منصات، لم يعد دمج التحقق بخطوتين خيار إضافي أو ثانوي، بل أصبح حاجة أساسية لبناء ثقة المستخدمين وحماية بياناتهم.

في هذا الدليل سنتعرف على معنى التحقق بخطوتين، وأنواعه المختلفة، وكيفية اختيار النوع الأنسب لتطبيقك، بالإضافة إلى فوائد الاعتماد على مزوّد جاهز للتحقق بخطوتين مثل Authentica.

التحقق بخطوتين أو المصادقة الثنائية أو Two Factor Authentication هو آلية أمان رقمية تطلب من المستخدم التحقق من هويته عبر طريقتين مختلفتين قبل الدخول إلى حسابه على تطبيق أو منصة. بخلاف الاعتماد على اسم المستخدم وكلمة المرور فقط، تجمع المصادقة الثنائية بين شيء يعرفه المستخدم (مثل كلمة المرور) وشيء يملكه (مثل الهاتف أو البصمة).

تقلل هذه الطبقة الثانية من الحماية من احتمالية اختراق الحساب حتى لو تم تسريب كلمة المرور. فهي تجعل مهمة المخترقين أو من يحاولون سرقة الحسابات عبر التصيّد أو الهجمات العشوائية أكثر صعوبة.

هناك عدة طرق لاستخدام التحقق بخطوتين، ولكل منها مزاياها وعيوبها. فيما يلي أبرز الأنواع:

يُرسل للمستخدم رمز مؤقت يعرف بإسم (OTP) على هاتفه أو بريده الإلكتروني، ويستخدمه لتأكيد هويته. يقوم المستخدم بإدخال هذا الرمز والذي يكون في الغالب عبر رسالة نصية قصيرة. على الرغم من شهرة الرسائل النصية القصيرة بالنسبة لهذه الطريقة إلا أن الحصول على الرمز عبر مكالمة يكون أيضًا متاح في الكثير من الأحيان.

يتلقى المستخدم إشعارًا على جهاز موثوق عبر تطبيق لديه ليوافق أو يرفض عملية تسجيل الدخول بمجرد الضغط على. الاشعار، ما يجعله أسلوب بسيط وسهل للجميع.

تتضمن هذه الطريقة استخدام تطبيقات المصادقة مثل Google Authenticator أو Microsoft Authenticator، حيث تولد رموزًا تتجدد كل بضع ثوانٍ بدون الحاجة لشبكة. تتغير هذه الأموال لكل منصة، لذا فكل منصة لها أكواد تتغير إلى الأبد كل بضعة ثواني، مما يجعله أسلوب فعال للتحقق بخطوتين.

تتضمن هذه الطريقة استخدام أشياء مثل بصمة الإصبع أو التعرف على الوجه كخطوة ثانية مطلوبة للدخول إلى الحساب.

طالبًا ما يستخدم هذا الأسلوب للمصادقة للكشف عن تسجيل الدخول من أماكن غير متوقعة كوسيلة ثانوية بجانب الوسائل الأخرى وليس كوسيلة مصادقة ثانية أساسية، بسبب سهولة التحايل على هذا الأسلوب.

الأجهزة مثل YubiKey أو Google Titan، وهي أجهزة صغيرة تستخدم التشفير لإثبات هوية المستخدم ومنع تدخل أي طرف في المنتصف عند الدخول للحسابات.

بعض الخدمات (مثل حساب جوجل) توفر رموزًا جاهزة يمكن استخدامها عند الحاجة.

تُستخدم في بعض التطبيقات مثل واتساب أو تيليجرام، حيث يعمل رمز الرسالة النصية القصيرة كخطوة أولى وكلمة المرور الإضافية كخطوة ثانية.

لكي تختار أسلوب التحقيق بخطوتين الأنسب لمستخدمي التطبيق أو المنصة التي تقوم بتطويرها، عليك وضع هذه العوامل في اعتبارك:

المستخدمون المستهدفون: للمستخدمين العاديين يُفضّل استخدام الرسائل النصية القصيرة أو الإشعارات الفورية إذا تواجد تطبيق خاص بك على هواتفهم. للمستخدمين المتقدمين أو المؤسسات، تطبيقات المصادقة مثل Microsoft Authenticator أو المفاتيح المادية قد تكون أنسب.

قيمة الحساب: الحسابات المالية أو الشركات تحتاج لطرق أقوى مثل المفاتيح أو تطبيقات المصادقة، وغالبا ما تتجنب الاعتماد على الطرق مثل الإشعارات التي ترسل عبر الهواتف.

التكلفة والقدرة على التوسع: تختلف كل طريقة حسب تكلفتها، فمثلًا التطبيقات والإشعارات أكثر توفيرًا وقابلة للتوسع مقارنة بالمفاتيح المادية التي تكون آمنة ولكنها مكلفة وغير عملية في الكثير من الحالات.

مستوى التهديدات: في الأسواق التي تنتشر فيها هجمات مثل تبديل الشريحة، من الأفضل تجنب الاعتماد على الرسائل النصية القصيرة فقط واللجوء إلى إرسال اشعارات عبر الهاتف أو استخدام تطبيقات المصادقة.

بناء نظام آمن للتحقق بخطوتين من الصفر ليس سهل ويهدر الكثير من المجهود، فهو يحتاج لخبرة في التشفير وإدارة المستخدمين والامتثال للمعايير. هنا يأتي دور مزوّدين مثل Authentica، التي تقدم حلول تحقق بخطوتين جاهزة ومتكاملة، مع خبرة خاصة في السوق السعودي. هذه الحلول توفر وقتك، تقلل الأخطاء، وتسمح لك بالتركيز على ميزات تطبيقك الأساسية.

التحقق بخطوتين أداة أساسية لحماية حسابات المستخدمين في عالم مليء بالتهديدات. فهمك لاختلاف طرقه، مثل الرسائل النصية القصيرة، التطبيقات، البصمة، وغيرهم يساعدك على اتخاذ قرار مدروس بشأن ما توفره في منصتك. التوازن بين الأمان وسهولة الاستخدام والتكلفة هو الأساس، والاعتماد على مزود مثل Authentica يجعل هذه المعادلة أسهل وأكثر أمانًا.

في عالمنا الرقمي المتسارع، أصبح الأمان السيبراني أولوية قصوى للأفراد والشركات على حد سواء. مع تزايد التهديدات والاختراقات، لم تعد كلمات المرور التقليدية كافية لتوفير الحماية اللازمة. هنا يأتي دور كلمة المرور لمرة واحدة (OTP)، وهي تقنية أمنية بسيطة لكنها فعالة للغاية، أحدثت ثورة في كيفية تأمين حساباتنا ومعاملاتنا الرقمية.

كلمة المرور لمرة واحدة (OTP)، والمعروفة أيضًا بالرمز السري لمرة واحدة (One-Time PIN)، أو رمز التفويض لمرة واحدة (One-Time Authorization Code)، أو كلمة المرور الديناميكية، هي رمز أبجدي رقمي يتم إنشاؤه تلقائيًا وصالح للاستخدام مرة واحدة فقط خلال جلسة تسجيل دخول أو معاملة واحدة [1]. على عكس كلمات المرور الثابتة التي يمكن إعادة استخدامها مرارًا وتكرارًا، تفقد OTP صلاحيتها فور استخدامها أو بعد فترة زمنية قصيرة جدًا، مما يجعلها درعًا قويًا ضد العديد من الهجمات السيبرانية.

تخيل أنك تحاول تسجيل الدخول إلى حسابك المصرفي عبر الإنترنت. بعد إدخال اسم المستخدم وكلمة المرور الثابتة، يطلب منك النظام إدخال رمز إضافي يتم إرساله إلى هاتفك المحمول أو بريدك الإلكتروني. هذا الرمز هو OTP. حتى إذا تمكن مخترق من سرقة اسم المستخدم وكلمة المرور الخاصة بك، فلن يتمكن من الوصول إلى حسابك بدون رمز OTP الفريد الذي يتم إنشاؤه في تلك اللحظة بالذات.

تعتمد آلية عمل OTP على مبدأ بسيط لكنه قوي: إنشاء رمز فريد لكل عملية تحقق. عندما يطلب المستخدم رمز OTP، يقوم النظام بإنشاء هذا الرمز باستخدام خوارزميات معقدة، ثم يرسله إلى وسيلة اتصال موثوقة يمتلكها المستخدم، مثل هاتفه المحمول عبر رسالة نصية قصيرة (SMS) أو تطبيق واتساب، أو بريده الإلكتروني. بمجرد استلام المستخدم للرمز، يقوم بإدخاله في النظام لإتمام عملية التحقق.

هناك نوعان رئيسيان من OTPs:

1.كلمة المرور لمرة واحدة المستندة إلى الوقت (TOTP - Time-based One-Time Password): هذه الرموز صالحة لفترة زمنية قصيرة جدًا، عادة ما تكون 30 أو 60 ثانية. يتم إنشاؤها باستخدام خوارزمية تجمع بين مفتاح سري مشترك والوقت الحالي. هذا هو النوع الأكثر شيوعًا الذي تستخدمه تطبيقات المصادقة مثل Google Authenticator.

2.كلمة المرور لمرة واحدة المستندة إلى العداد (HOTP - HMAC-based One-Time Password): تعتمد هذه الرموز على عداد يتزايد مع كل استخدام. يتم إنشاء الرمز باستخدام مفتاح سري مشترك وقيمة العداد. كلما تم استخدام رمز، يزداد العداد، مما يضمن أن الرمز التالي سيكون مختلفًا. هذا النوع أقل شيوعًا في الاستخدام اليومي ولكنه فعال بنفس القدر.

تتعدد الأسباب التي تجعل OTP مكونًا أساسيًا في استراتيجيات الأمان الحديثة:

•الحماية ضد سرقة كلمات المرور: حتى لو تمكن المهاجمون من الحصول على كلمة المرور الثابتة الخاصة بك من خلال التصيد الاحتيالي، أو البرامج الضارة، أو اختراقات البيانات، فإنهم لن يتمكنوا من الوصول إلى حسابك بدون رمز OTP الذي يتم إنشاؤه في الوقت الفعلي.

•مكافحة هجمات إعادة التشغيل (Replay Attacks): نظرًا لأن كل رمز OTP صالح لمرة واحدة فقط، لا يمكن للمهاجمين اعتراض الرمز وإعادة استخدامه لاحقًا للوصول غير المصرح به.

•تعزيز الثقة والأمان: توفر OTP طبقة إضافية من الأمان، مما يطمئن المستخدمين بأن حساباتهم ومعاملاتهم محمية بشكل جيد. هذا يعزز الثقة في الخدمات الرقمية ويزيد من معدلات التبني.

•الامتثال للمعايير التنظيمية: تتطلب العديد من الصناعات، مثل الخدمات المالية والرعاية الصحية، مستويات عالية من الأمان والتحقق من الهوية. تساعد OTP الشركات على الامتثال لهذه اللوائح والمعايير.

•سهولة الاستخدام: على الرغم من تعقيدها التقني، فإن OTP سهلة الاستخدام للمستخدم النهائي. كل ما يتطلبه الأمر هو إدخال رمز مكون من بضعة أرقام أو أحرف، وهي عملية سريعة وبديهية.

تدرك Authentica أهمية توفير حلول تحقق قوية ومرنة لتلبية احتياجات الشركات المتنوعة. لهذا السبب، تقدم Authentica مجموعة شاملة من حلول OTP متعددة القنوات، مما يضمن أن تتمكن الشركات من تأمين عملياتها وتوثيق هوية مستخدميها بثقة وسهولة. Authentica هي منتج من T2، وهي شركة رائدة في تقديم الحلول التقنية المبتكرة.

تعد الرسائل النصية القصيرة (SMS) واحدة من أكثر الطرق شيوعًا وموثوقية لإرسال رموز OTP. تتميز هذه الطريقة بانتشارها الواسع، حيث يمتلك معظم الناس هواتف محمولة ويمكنهم استقبال الرسائل النصية بسهولة. تقدم Authentica حل SMS OTP الذي يضمن تسليم الرموز بسرعة وأمان وموثوقية عالية. سواء كنت بحاجة إلى التحقق بخطوتين (2FA)، أو تأكيد رقم الهاتف عند التسجيل، أو استعادة الحساب، فإن SMS OTP من Authentica يوفر لك الحل الأمثل. يتميز الحل بمعدلات تسليم رائدة في الصناعة (99.9%+) وزمن نقل أسرع من ثانية، مدعومًا ببنية تحتية عالمية زائدة. كما يتيح لك استخدام معرف المرسل الخاص بك وقوالبك ذات العلامة التجارية لتعزيز الثقة وتقديم تجربة احترافية.

مع تزايد شعبية واتساب كمنصة تواصل رئيسية، أصبح إرسال رموز OTP عبر واتساب خيارًا جذابًا للعديد من الشركات. يوفر WhatsApp OTP من Authentica طريقة آمنة ومألوفة للمستخدمين لتلقي رموز التحقق. يتم إرسال الرموز مباشرة عبر واتساب باستخدام اسم مرسل رسمي معتمد، مما يعزز هوية علامتك التجارية ويمنح المستخدم تجربة سلسة وموثوقة. يتميز هذا الحل بالتكامل السلس، والمراسلة الآمنة مع التشفير الشامل من طرف إلى طرف، واستخدام قناة مألوفة يثق بها المستخدمون بالفعل. هذا الحل مثالي للشركات التي ترغب في الوصول إلى عملائها عبر قنواتهم المفضلة.

على الرغم من ظهور قنوات جديدة، لا يزال البريد الإلكتروني وسيلة فعالة وموثوقة لإرسال رموز OTP، خاصة في حالات مثل تسجيل الحسابات، واستعادة كلمات المرور، والعمليات الحساسة. يوفر Email OTP من Authentica حلاً موثوقًا ومرنًا لإرسال رموز التحقق إلى بريد المستخدم برسائل تحمل هوية علامتك التجارية. يتميز هذا الحل بقوالب بريد احترافية قابلة للتخصيص، وإرسال باستخدام نطاق موثوق باسم المرسل، ودعم التسليم المحلي والدولي، وتقارير دقيقة لمتابعة التسليم ومعدلات الفتح. يضمن Email OTP من Authentica تسليمًا سريعًا ومتوافقًا مع هوية علامتك التجارية، مما يعزز تجربة التحقق ويمنحك احترافية بدون تعقيد.

•تحقق متعدد القنوات من مكان واحد: توفر Authentica منصة موحدة للتحقق من المستخدمين عبر الرسائل النصية القصيرة، وواتساب، والبريد الإلكتروني، بالإضافة إلى أدوات إضافية مثل التحقق من البيانات الحيوية وبرنامج Nafath (التحقق من الهوية الحكومية).

•حلول مخصصة لكل قطاع: سواء كنت تعمل في الخدمات المالية والتقنية، أو التجارة الإلكترونية، أو الصحة والتعليم، أو الحكومة والقانون، فإن Authentica تقدم حلولًا مخصصة تلبي احتياجات قطاعك بدقة.

•ربط سهل للمطورين: يتميز حل Authentica بتكامل فني سريع عبر واجهات API واضحة، مما يجعله مناسبًا لفرق الشركات الناشئة والجهات الكبيرة.

•رؤية لحظية وتحكم كامل: يمكنك مراقبة كل محاولة تحقق في الوقت الفعلي، مع تتبع لحالة الإرسال والاستجابة، وخيارات بديلة مدمجة.

•قابلية توسع مع مستوى أمان عالٍ: من مئات إلى ملايين المستخدمين، تضمن Authentica الأداء والتوافق على كل مستوى، مع الحفاظ على أعلى معايير الأمان.

لتسهيل عملية التكامل وأتمتة سير العمل، توفر Authentica إضافة (plugin) خاصة بها لمنصة الأتمتة الشهيرة N8N. يتيح هذا التكامل للمطورين والشركات ربط خدمات Authentica بسهولة مع مئات التطبيقات والخدمات الأخرى، مما يفتح آفاقًا جديدة للأتمتة والتحقق السلس. يمكنك العثور على إضافة N8N الخاصة بـ Authentica

في عصر تتزايد فيه التهديدات السيبرانية، أصبحت كلمات المرور لمرة واحدة (OTP) أداة لا غنى عنها لتعزيز الأمان الرقمي. من خلال توفير طبقة إضافية من الحماية، تساعد OTP الأفراد والشركات على حماية حساباتهم ومعاملاتهم من الوصول غير المصرح به. تقدم Authentica، كمنتج من T2، حلول OTP متعددة القنوات (SMS OTP، WhatsApp OTP، Email OTP) التي تجمع بين الأمان القوي والمرونة وسهولة الاستخدام، مما يجعلها الشريك المثالي لأي شركة تسعى لتعزيز أمانها الرقمي وثقة عملائها.